Im ersten Teil dieses Kennwort-Ratgebers steht die Frage im Vordergrund, was IT-Administratoren und ähnliche Fachleute über Passwörter und deren Mindestanforderungen für eine bestmögliche Sicherheit wissen sollten. Im heutigen zweiten Beitrag geht es um konkrete Hinweise und Beispiele, warum es auf möglichst sichere Kennwörter ankommt und was Unternehmen hierfür tun können.

„Kennwortklau“ geht oft mit Phishing-Attacken einher

Jeden Tag erwischt es Unternehmen, die dem hochsensiblen Einfallstor in ihre digitalen Räumlichkeiten nicht genug Aufmerksamkeit schenken. Die Rede ist von den Kennwörtern der Anwender:innen, mit deren Hilfe sie einen verschlüsselten Zugang in die heiligen IT-Hallen erlangen. Genau das wollen nämlich auch kriminelle Akteure erreichen mit ihren Angriffen und Ausspähaktivitäten. Weil sie nämlich wissen, welche Möglichkeiten sich aus dem Offenlegen eines Anwenderkontos ergeben. Um das möglichst zu verhindern, sollten Firmen im Grunde alles dafür tun, die Identitäten ihrer Mitarbeitenden und Führungskräfte bestmöglich zu schützen.

Besonders häufig gelangen die Credentials von Anwender:innen nach wie vor in die falschen Hände von Cyberakteuren durch Phishing-Attacken, mit denen verseuchte Dateien oder Internetlinks in das Unternehmenswerk eingeschleust werden sollen. Daher ist es auf jeden Fall ratsam und notwendig, bei der eigenen IT-Sicherheit das Augenmerk auf diese „Disziplin“ zu legen. Wichtig ist hierbei, die eigene Belegschaft wie auch externe Dienstleister für die Gefahren scheinbar harmloser E-Mails mit Anhang zu sensibilisieren.

Kennwort-Manager helfen beim Verwalten von Passwörtern

Zunächst einmal: Kennwörter sollten so komplex wie möglich sein und regelmäßig erneuert werden. Zudem vergibt man am besten für jedes Konto ein eigenes Passwort. Das ist natürlich aufwändig in der Verwaltung. Wie gut, dass es hierfür die passenden Tools gibt. Mithilfe sogenannter Kennwort-Manager lassen sich nämlich automatisiert Passwörter vergeben und nutzen. An dieser Stelle sei der OpenSource-basierte Bitwarden Password Manager for Business genannt. Damit lassen sich sowohl Active Directory Dienste als auch LDAP-basierte Verzeichnisse für eine erhöhte Kennwortsicherheit verknüpfen.

Tipps für noch mehr Sicherheit von Kennwörtern

Leider ist es nicht damit getan, auf möglichst starke Kennwörter zu achten. Denn nur wenn Unternehmen und die IT-Abteilung ein Höchstmaß an Kennwortsicherheit erreichen können, ist dieser Zugang ins Unternehmensnetzwerk so gut wie möglich geschützt. Hierfür sind folgende Maßnahmen ratsam:

1. Das Einhalten von Passwortrichtlinien, die eindeutigen Regeln folgen und die sämtliche Anwender:innen kennen und umsetzen müssen.

2. Das Durchführen von regelmäßigen Sicherheitsaudits, um so die vorhandenen Kennwörter permanent auf mögliche Lücken abklopfen zu können. Nur so lassen sich potentielle Schwachstellen aufspüren und beheben.

3. Das Überwachen der Anmeldeprotokolle, die einen Aufschluss darüber geben können, ob es bei bestimmten Kennwörtern auffällige Aktivitäten gibt bzw. gab.

4. Das Initiieren von sogenannten Penetrationstests, die ebenfalls mögliche Lücken im Sicherheitsnetz des Unternehmens aufdecken können.

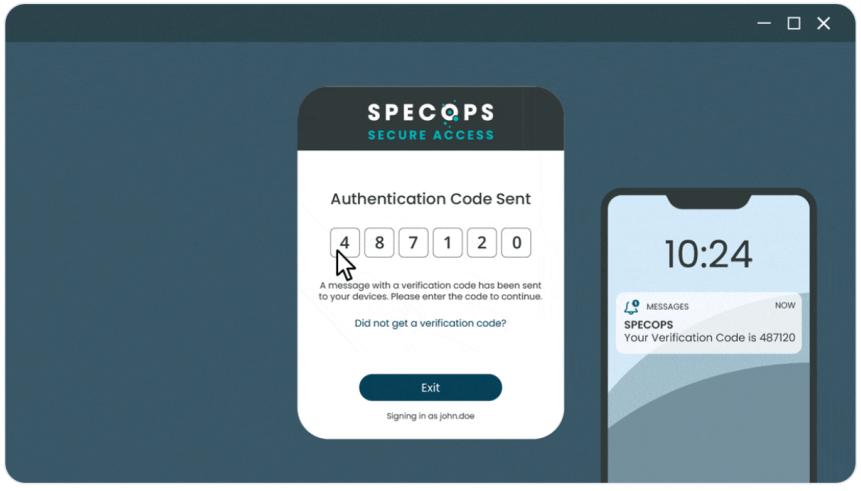

5. Das Implementieren einer Multifaktor-Authentifizierung, die neben dem Kennwort eine zweite Sicherheitsstufe in den Anmeldeprozess integriert. In diesem Kontext hat Outpost24 gerade ein neues Tool vorgestellt, das sich Specops Secure Access nennt. Damit lässt sich der Zugriff auf IT-Infrastrukturen genauso schützen wie der entfernte Zugriff auf Clients mittels RDP oder einem verschlüsselten Zugang per VPN.

In allen Fällen erfüllen Unternehmen die erforderlichen Compliance- und Cybersecurity-Anforderungen. Praktisch an dem Tool ist auch der sogenannte Offline-Modus. Damit steht selbst im Falle eines Verbindungsabbruchs die Authentifizierung weiterhin zur Verfügung.

Noch mehr Passwortsicherheit: Specops Passwort-Auditor

Für eine höchstmögliche Kennwortsicherheit der eigenen Active Directory-Umgebung stellt Outpost24 ein kostenloses Tool namens Specops Password Auditor zum Download zur Verfügung. Damit lassen sich ungeschützte Anwenderkonten sowie bekannte kompromittierte Kennwörter identifizieren und erneuern. Aber auch doppelte Passwörter lassen sich auf diesem Weg erkennen und beheben. Damit können IT-Admins zudem Benutzerkonten aufspüren, die den eigenen Kennwortrichtlinien nicht entsprechen und damit ein hohes Sicherheitsrisiko darstellen.

Disclaimer: Dieser Blogpost ist im Auftrag des Sicherheitsanbieters Outpost24 entstanden. Bei der Ausgestaltung der Inhalte hatte ich nahezu freie Hand.