Wie im realen Leben unterscheidet man auch in der IT zwischen „normalen“ und „privilegierten“ Personen. Bei den „normalen“ handelt es sich um Standardanwender, die ausschließlich Zugriff auf ihr eigenes Benutzerkonto haben. Hierfür sind sie mit einigen wenigen Befugnissen ausgestattet, die sich aus dem Umgang mit dem eigenen Konto wie Dateien anlegen, Dateien löschen, etc. ergeben.

Ganz anders verhält es sich mit privilegierten Konten, über die beispielsweise ein IT-Administrator verfügt. Dem werden weitaus mehr Befugnisse eingeräumt als dem Standard-User. Dazu gehören Dinge wie Nutzerrechte vergeben bzw. entziehen, komplette Speicherbereiche schaffen bzw. löschen, und vieles mehr. Allein daran lässt sich die Tragweite eines solchen „Super-User“ erkennen – und welche Sicherheitsaspekte sich daraus ergeben.

Denn wird ein privilegierter Anwender ausspioniert oder gar gehackt, können die möglichen Konsequenzen für die gesamte IT-Infrastruktur und deren Daten gravierend sein. Daher sollten privilegierte Konten seitens des Sicherheitsteams unter einer besonderen Beobachtung stehen.

[irp posts=“168385″ ]

Kontextbasiertes Verwalten von privilegierten Anwender:innen

Das Verknüpfen eines privilegierten Kontos mit einer bestimmten Ressource bzw. Anwendung geht stets mit bestimmten Berechtigungen einher, woraus sich dedizierte Aktionen wie das Anlegen und Löschen eines Anwenderkontos, etc. ergeben. Solch ein privilegierter Zugriff betrifft sowohl die Konto- als auch die Berechtigungsebene.

Der Grad der Berechtigung hängt aber auch von der Identität des Super-Users ab, der auf eine Ressource bzw. Anwendung zugreifen kann. Daher sollten die privilegierten Anwender:innen in ihrem Gesamtkontext betrachtet werden: Wer ist dieser Anwender, was weiß er, wo hält er sich vorzugsweise auf, welche Geräte benutzt er, etc. Aber auch das Netzwerk, von dem er aus zugreift, sein Kontext und die Zugriffsdauer spielen für dessen Bewertung unter Sicherheitsaspekten eine wesentliche Rolle.

Ohne Zero Trust-Ansätze geht es heute nicht mehr

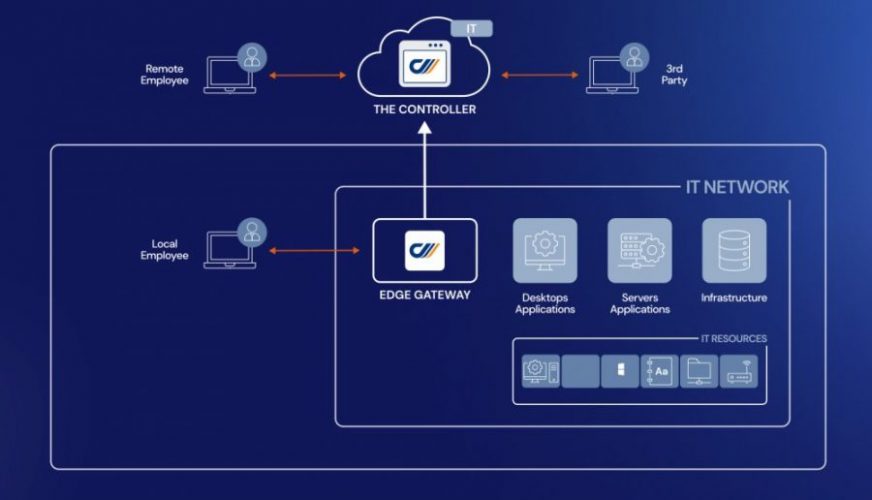

Diese und weitere Aspekte wie Remote-Arbeit, XaaS, mobiles Arbeiten, SD-WAN, usw. führen zu einer vollkommen neuen Bewertung und Betrachtung der Sicherheitsgrenzen eines Unternehmens, die sich maßgeblich verändert haben. Denn all die Bereiche, die bis vor kurzem noch als halbwegs sicher eingestuft wurden (Firmennetzwerk, lokal genutzte Endgeräte, etc.), sind es leider nicht mehr. Damit lässt sich nicht mehr einfach so zwischen „innen“ und „außen“ unterscheiden, denn das Unternehmensnetzwerk stellt nicht mehr die Sicherheitsgrenze dar.

[irp posts=“158886″ ]

Es fehlt also ein bisher angenommenes „Grundvertrauen“ in bekannte und über eine lange Zeit erprobte Sicherheitsmechanismen. Dies mündet in neuen Ansätzen und Konzepten, die unter dem Begriff „Zero Trust“ subsumiert werden. Dabei geht man davon aus, dass der Grad des Vertrauens bei jeder Interaktion überprüft werden muss.

Dies erfordert ein permanentes und regelmäßiges Überprüfen von Privilegien, ganz gleich, ob es sich um Konten oder Berechtigungen handelt. Ob es sich also um neue Anwender:innen handelt oder solche, die ihren Arbeitsplatz wechseln oder gar aus dem Unternemen ausscheiden: Stets müssen diese User zum richtigen Zeitpunkt die richtigen Berechtigungen erhalten – und diesen entzogen werden.

Zero Trust basiert auf Identität und Kontext

Der Zero-Trust-Ansatz geht hierbei sogar noch einen Schritt weiter: So wird die Vergabe bzw. der Entzug von bestimmten Privilegien unmittelbar mit dem Zeitpunkt der Verbindung bzw. der Nutzung einer Ressource/Anwendung verknüpft. In diesem Fall kommt das Prinzip des geringsten Privilegs zum Einsatz, das sich deutlich von einem Zero-Standing-Privileg unterscheidet.

Diese unmittelbare und kontext-basierte Vergabe von Privilegien sollte unbedingt von einer Software verwaltet werden, und das am besten auf der Grundlage der Identität eines Anwenders und dessen Ressourcen/Anwendungen, die für ihn infrage kommen. Dies führt zu einer sehr präzisen, granularen Vergabe von Zugriffsrechten, und das sowohl auf räumlicher als auch zeitlicher Ebene. Damit ist auch eines klar: Zero Trust ist nicht nur eine Idee, sondern es stellt einen vollständigen Paradigmenwechsel dar.

Weitere Sicherheitsmaßnahmen in Zeiten von Zero Trust

Solch eine Software, die für ein Höchstmaß an Sicherheit von privilegierten Konten sorgt, kann aber noch viel mehr als das Verwalten von Super-Usern. Dazu gehört auch das Absichern von Drittanbieter-Konten, die beispielsweise via RDP-basierten Fernzugriffen auf das Unternehmensnetzwerk zugreifen. Auch hier kommt das Zero-Trust-Prinzip zum Tragen. Das gewährt einen jederzeit kontrollierbaren Zugriff auf Firmen- und Kundendaten von außen.

Disclaimer: Für das Verfassen und Veröffentlichen dieses Blogbeitrags hat mich cyberelements beauftragt. Bei der Ausgestaltung der Inhalte hatte ich nahezu freie Hand.