Im ersten Teil dieser neuen Serie zum Thema Netzwerk-Monitoring zeige ich, warum es so wichtig ist, das eigene (und fremde) Netzwerk permanent zu überwachen. Im heutigen zweiten Teil geht es um die Techniken, die beim Monitoring hauptsächlich zum Einsatz kommen. Die Rede ist von SNMP, WMI und Co.

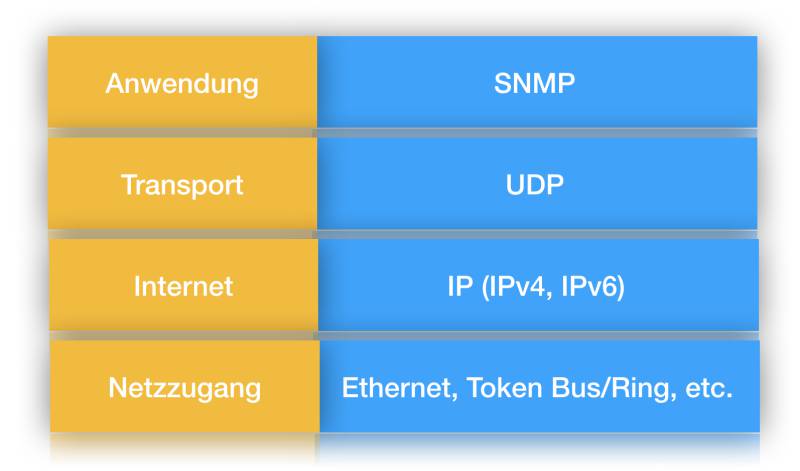

Simple Network Management Protocol (SNMP): Beim SNMP handelt es sich um ein Netzwerkprotokoll, das speziell für das Überwachen von Netzwerkkomponenten wie Router, Server, Switch, Computer, etc. entwickelt wurde. Dabei geht es vor allem um die Kommunikation zwischen dem zu überwachenden Gerät (z.B. einem Switch) und der Überwachungsinstanz (wie z.B. dem Server, auf dem das Monitoringtool installiert ist). SNMP liegt in der Version 3 vor und beschreibt den Aufbau der Datenpakete und den exakten Kommunikationsaufbau. Aus Sicht des Protokollstacks liegt es ganz oben, also noch oberhalb der Transportschicht, in diesem Fall UDP.

Für den Einsatz von SNMP sind sogenannte Agenten erforderlich, die permanent den Zustand des Geräts im Auge behalten. Im Falle eines ungewollten Zustands (also z.B. beim Ausfall der Komponente) löst der Agent eine zuvor definierte Aktion aus. Damit das Monitoringtool von dieser Aktion etwas erfährt, steuert SNMP die Kommunikation zwischen Netzwerkkomponente und Überwachungssoftware.

Windows Management Instrumentation (WMI): Mit WMI beschreibt Microsoft eine spezielle Erweiterung des Common Information Model (CIM), das die Verwaltung von IT-Systemen beschreibt. Hierfür steht eine Anbieter- und plattformunabhängige Managementschnittstelle zur Verfügung. WMI ermöglicht einen netzwerkübergreifenden Zugriff auf so ziemlich alle Windows-Einstellungen, womit sich Netzwerkcomputer mithilfe von Windows PowerShell und VBScript administrieren lassen. WMI ist Teil sämtlicher aktueller Windows-Versionen. Zu den Kernaufgaben von WMI gehören u.a. Inventardaten und Dienste verwalten, Ereignisprotokolle administrieren und die Registry bearbeiten.

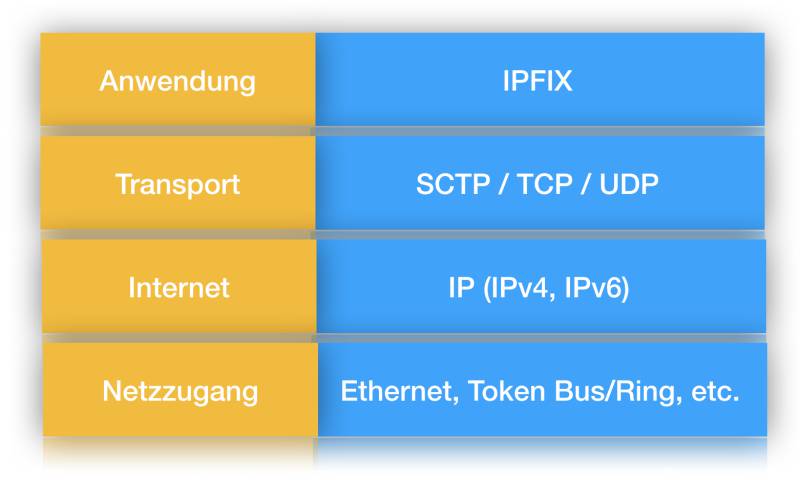

Internet Protocol Flow Information Export (IPFIX): Das IPFIX standardisiert den Austausch von Informationen, die im Zusammenhang mit Netzwerk-Monitoring erhoben und erfasst werden. Der Begriff „Flow“ bezieht sich auf den Datenstrom einer Netzwerküberwachung, dessen Datenpakete dieselben Eigenschaften aufweisen. Damit schickt beispielsweise ein Router seine aktuelle Auslastung an den Netzwerk-Monitor, damit dieser entsprechende Maßnahmen einleiten kann. Bei IPFIX handelt es sich um ein reines Push-Protokoll, das im Allgemeinen SCTP als Transportprotokoll verwendet. Wahlweise können TCP und UDP eingesetzt werden.

Paket-Sniffer: Diese Form der Netzwerküberwachung geht über das klassische Monitoring hinaus, da neben der Netzwerkdiagnose auch Angriffe von außen kontrolliert und aufgespürt werden können. Hierfür wird der Netzwerkverkehr kontinuierlich mithilfe geeigneter Filteralgorithmen auf verdächtige Inhalt untersucht, die einen Hinweis auf mögliche Eindringlinge geben können. Aber auch Angriffe von innen wie die Datenspionage können mithilfe von Paket-Sniffern entdeckt und blockiert werden.

Weitere Teile aus der Serie „Netzwerk-Monitoring“

https://www.it-techblog.de/serie-netzwerk-monitoring-diese-dienste-und-komponenten-lassen-sich-ueberwachen/11/2017/

https://www.it-techblog.de/serie-darin-unterscheiden-sich-langzeit-und-realtime-netzwerk-monitoring/11/2017/

https://www.it-techblog.de/serie-warum-netzwerk-monitoring-so-wichtig-ist/10/2017/

Pingback:Serie: Warum Netzwerk-Monitoring so wichtig ist – IT-techBlog.de

Pingback:Serie: Darin unterscheiden sich Langzeit- und Realtime-Netzwerk-Monitoring – IT-techBlog.de

Pingback:Serie Netzwerk-Monitoring: Diese Dienste und Komponenten lassen sich überwachen – IT-techBlog.de

Pingback:Serie Netzwerk-Monitoring: Wichtige Dienste auf einen Blick – IT-techBlog.de