Schon lange geht es bei Cyberbedrohungen nicht mehr um einfache Angriffsmuster, denen Malware im Stile von Locky und Emotet folgt. Daher ist die klassische Antiviren-Lösung kein probates Mittel mehr, um die Gefahren aus dem weltweiten Netz (und aus dem eigenen Netz heraus) beherrschen zu können.

An dieser Stelle kommen Security-Anbieter wie SentinelOne ins Spiel, die mit ihren Sicherheitsplattformen wie Singularity die komplette Bandbreite an möglichen Angriffsszenarien abdecken. Hierfür werden KI-Algorithmen genutzt, die Attacken so schnell wie möglich erkennen sollen, und das sowohl datei- also auch verhaltensbasiert. Gerade letzteres wird immer wichtiger, da nicht jede vermeintliche Bedrohung tatsächlich eine solche darstellt. Um herauszufinden, ob es sich um Malware oder „nur“ eine verdächtige Datei handelt, benötigen Unternehmen die richtigen Methoden und Herangehensweisen, um die guten von den schlechten Angriffsmustern zu unterscheiden.

SentinelOne benötigt nur eine Software (Agenten)

Das Gute am SentinelOne-Ansatz ist der Einsatz von einem einzigen Agenten, der auf dem Endpoint installiert wird. Das verschlankt die Securitylösung ganz erheblich. Hinzu kommt, dass SentinelOne auf externe Sandboxen und Ähnliches verzichtet. Damit finden sämtliche Maßnahmen direkt auf dem Endpoint statt. So lassen sich die im Falle eines Angriffs erforderlichen Schritte deutlich verschlanken und die Zeit für das Entdecken, Analysieren und Entfernen einer Malware deutlich reduzieren.

Singularity schützt klassische Endpunkte genauso wie Cloud- und IoT-Umgebungen

Doch nicht nur die klassischen Endpunkte wie Mac und PC werden mit ständigen Bedrohungen konfrontiert. Das setzt sich im Homeoffice genauso fort wie auf den internet-basierenden Plattformen. Dazu zählen beispielsweise Cloud-Anwendungen, die mithilfe von Container-Lösungen wie Docker und Kubernetes entwickelt und realisiert werden. Auch die befinden sich im Visier der bekannten Angreifer. Um diese Umgebungen besser schützen zu können, lässt sich dort der SentinelOne-Agent genauso einsetzen.

Mit der Singularity-Plattform kann man diese und weitere Bereiche gegen Angriffe von außen und innen vollumfänglich schützen und absichern. Damit werden Endpunkte genauso vor Malware-Attacken geschützt wie Cloud-Container und IoT-Umgebungen, in denen eine Vielzahl von unterschiedlichen Geräten miteinander kommunizieren – entweder lokal oder via Internet.

SentinelOne Singularity hautnah im Einsatz

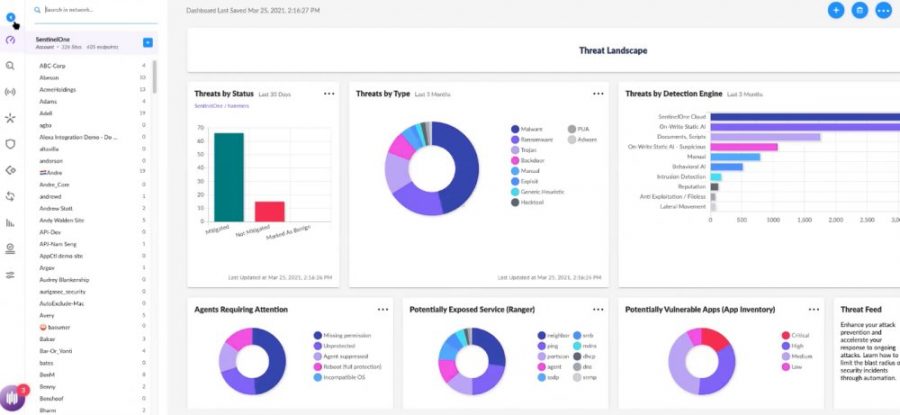

Das Gute an der Security-Plattform Singularity ist ihre große Anwendungsbandbreite: Egal, ob sich kleinere Firmen damit schützen wollen oder die großen bekannten Namen wie Aston Martin – die Multimandanten-fähige Plattform adressiert Firmen von unterschiedlichster Größe und Ausrichtung. Damit lassen sich weit verbreitete Standorte genauso überwachen wie lokale und dezentral organisierte Abteilungen.

Interessant an Singularity ist auch das zugehörige Rechtekonzept, das jedem einzelnen Benutzer dessen Endpoints zuordnen lässt. Damit kann man auf einen Blick den aktuellen „Gesundheitszustand“ sämtlicher Geräte und Instanzen erfassen. Darüber lassen sich zudem sämtliche Clients mit den notwendigen Software-Updates der installierten Agenten versorgen. Damit ist jedes Endgerät stets auf dem neuesten Stand und vor möglichen Angriffen geschützt.

Das Verhalten von Endpunkten im Falle von Auffälligkeiten zuordnen

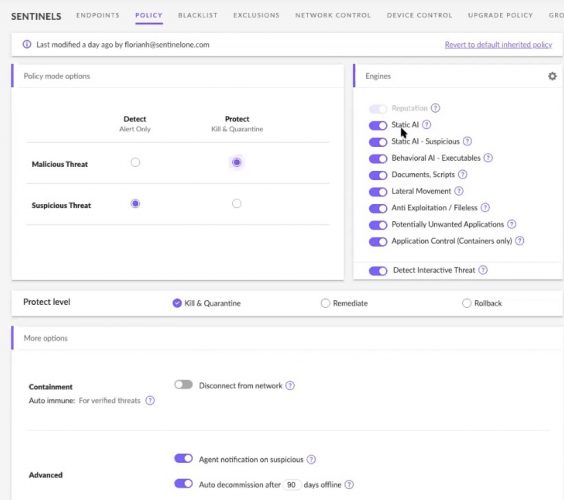

Für die Endgeräte lassen sich innerhalb der Singularity-Konsole Regeln (Policies) definieren, die festlegen, wie sich die Geräte im Falle einer Malware-Attacke verhalten sollen. Dabei wird grundsätzlich unterschieden zwischen verdächtigen und schadenbringenden Angriffen, die im Normalfall unterschiedlich behandelt werden. Das soll die Zuverlässigkeit der Erkennungsalgorithmen verbessern, da natürlich nicht jeder vermeintliche Angriff sich als bösartige Malware-Attacke entpuppt.

Handelt es sich bei dem Angriff dann doch um etwas Schadhaftes, können hierfür weitere Regeln bestimmt werden. Das reicht vom Entfernen des Endgeräts aus dem Netzwerk bis hin zum Speichern sämtlicher Telemetriedaten, die Singularity zu dem Endpunkt erfasst hat. Auf dieser Basis lassen sich nämlich künftig bestimmte Bedrohungen leichter und schneller erkennen. Dazu zählt beispielsweise eine erfasste IP-Adresse, die sich zu einem späteren Zeitpunkt einem Botnetz zuordnen lässt.