Das folgende Videointerview habe ich mit Heiner Genzken geführt. Darin spricht er über die Sicherheitsmerkmale der Intel vPro Plattform. Dazu gehören Techniken und Technologien wie Intel Hardware Shield, Intel TDT und mehr.

Intel Hardware Shield stellt eine Sammlung von Sicherheitstechnologien dar, die Teil der Intel vPro-Technologie sind. Die zugehörigen Techniken, Funktionen und Merkmale helfen, aktuelle Sicherheitsbedrohungen wie Ransomware-Attacken, Cryptojacking, etc. auf allen Ebenen des PCs abzuwehren. Das beginnt bei der Hardware, erstreckt sich über Firmware, Hypervisor, virtuelle Maschinen und endet beim Betriebssystem und den installierten Anwendungen.

Der vorwiegende Nutzen von Intel Hardware Shield ist der bestmögliche Schutz vor Bedrohungen, mit denen Applikationen und Daten angegriffen, kompromittiert und unbrauchbar gemacht werden sollen. Zunehmend wichtig dabei ist auch die Sicherheit unterhalb des Betriebssystems. Das betrifft vor allem mögliche Angriffe auf die Firmware von PC- und anderen Systemen.

So sorgt die Intel vPro Plattform für hardware-nahe Sicherheit

Firmware gegen mögliche Angriffe schützen und sicheres Starten von PCs

Der mögliche Schaden, der aus einer Malware-Attacke resultieren kann, lässt sich mit Intel Hardware Shield erheblich reduzieren, indem sich der BIOS-Speicher beim Ausführen der Firmware gegen Angriffe sperren lässt. Dies soll das Einschleusen von Malware unterhalb des Betriebssystems verhindern, betrifft also vor allem die Firmware- bzw. BIOS-Ebene. Werden diese beiden Komponenten „außer Gefecht“ gesetzt, ist davon das gesamte System bedroht.

Darüber hinaus umfasst Intel Hardware Shield Hardware-nahe Sicherheitsmechanismen. Dabei handelt es sich um sogenannte Roots-of-Trust-Funktionen, die Teil der Trusted Platform sind, mit deren Hilfe sich das Betriebssystem in einen vertrauenswürdigen Zustand versetzen lässt.

Intel Threat Detection Technologie (Intel TDT) erkennt Ransomware & Co.

Intel TDT verwendet Methoden der künstlichen Intelligenz, um Intel vPro-basierte Rechner gegen Schadsoftware-Angriffe wie z.B. Ransomware oder Cryptojacking besser zu schützen. Um den Prozessor bei der Analyse der Schadsoftware zu entlasten, läuft die KI-Schutzsoftware auch auf der integrierten Grafikeinheit des Rechners, die gerade bei Business-PCs oftmals ungenutzt ist.

Intel TDT funktioniert am besten in Kombination mit hierfür angepasster EDR-Software. Dazu zählen bekannte Security-Plattformen und -Lösungen wie Microsoft Defender, SentinelOne Singularity und Blackberry Optics sowie die Lösungen von CrowdStrike und ESET.

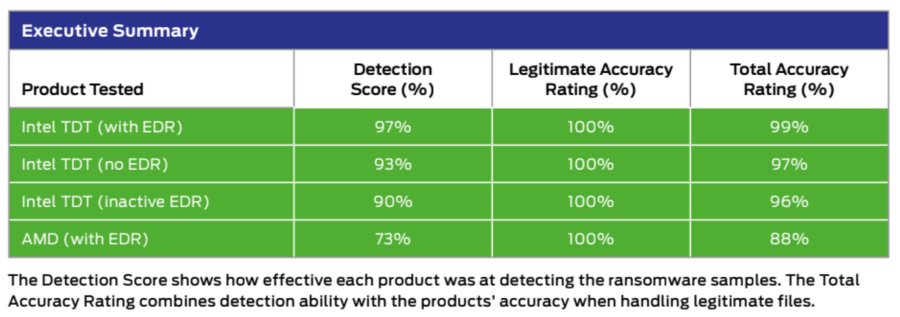

In diesem Kontext hat die britische Firma SE Labs die Leistungsfähigkeit von Intel TDT ausführlich getestet. Dabei stellte sich heraus, dass Intel Core CPU-basierte Rechner der 13. Generation in Verbindung mit Intel TDT eine Ransomware-Erkennungsrate von 97 Prozent aufweisen. Selbst mit inaktiver Schutzsoftware identifiziert Intel TDT immer noch 90 Prozent der möglichen Attacken. Auf der anderen Seite schaffen PCs mit AMD-Prozessoren eine Erkennungsrate von lediglich 73 Prozent, und das trotz aktiver EDR-Schutzsoftware.

Intel TSC hilft Lieferketten sicherer zu machen

Lieferketten werden immer komplexer, vielschichtiger, globaler, und sind mehr und mehr auf Geschwindigkeit und Kosten optimiert. Daher besteht zunehmend die Sorge, dass gefälschte elektronische Bauteile die Sicherheit oder den Ausfall geschäftskritischer Anwendungen verursachen können. Das ist die Stelle, an der Intel Transparent Supply Chain (Intel TSC) ins Spiel kommt. In diesem Kontext arbeitet der Chiphersteller eng mit der IT-Branche zusammen, um die Transparenz und Integrität über den gesamten Lebenszyklus von Computerplattformen zu verbessern und zu erhöhen.

Hierfür setzt Intel TSC auf eine Reihe nützlicher Tools, Richtlinien und Verfahren. Diese kommen bereits bei der Motherboard-Produktion und in den zugehörigen Fertigungshallen zum Einsatz, damit Endkunden unter anderem die Echtheit von Komponenten und installierter Firmware dokumentieren und überprüfen können. So lässt sich also die Frage beantworten, ob das bestellte System tatsächlich im Originalzustand beim Kunden ankommt, oder ob der Rechner während der Produktion oder Lieferung manipuliert worden ist.

Intel TSC stellt Kunden signierte Zertifikate für die Plattformen zur Verfügung, die wiederum auf Anwenderseite attestiert werden. Damit besteht permanent Zugriff auf Datenberichte, die Informationen enthalten wie Hersteller, Teilenummer, Chargen-Nummer, etc. Zusätzlich stellt Intel TSC ein Tool zur automatischen Überprüfung zur Verfügung, das relevante Systemänderungen identifizieren kann. Das beginnt bei der Herstellung des PCs und endet beim ersten Start des Rechners. Hierfür arbeitet Intel unter anderem mit dem Sicherheitsanbieter Eclypsium eng zusammen, und Lieferketten künftig hoch sicherer und zuverlässiger gestalten zu können.

Das vollständige Videointerview mit Heiner Genzken

Disclaimer: Für das Verfassen und Veröffentlichen dieses Blogbeitrags sowie des Videointerviews hat mich die Firma Intel beauftragt. Bei der Ausgestaltung der Inhalte hatte ich nahezu freie Hand.